TOUCH THE SECURITY Powered by Security Service G

パーソルクロステクノロジーの「Zライダー」です。

無線通信に潜む危険性とセキュリティについて考える本稿3回目。前回はWi-Fiアクセスポイントが簡単に作れてしまうか?の実験でした。

SSID(Wi-Fiアクセスポイントの識別名)とパスワード、認証方式くらいしかアクセスポイントを識別する材料が無く、それらを公開している公衆Wi-Fiスポットなどは、簡単に偽装することが出来てしまいます。ついては、これが巷に存在する可能性は否定できません。

今回、それらの脅威からどのように身を守っていけば良いか、皆さんと一緒に考えていきたいと思います。

目次

1.偽アクセスポイントの脅威

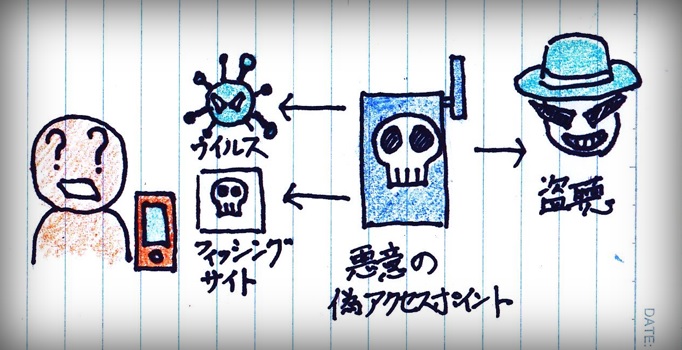

具体的な方法については次回触れますが、アクセスポイントの管理者は接続された通信内容を取得できてしまうので、盗聴が可能になります。例えば、通信内容の接続先のドメインやIPを改竄、フィッシングやウイルス感染といった被害をもたらすといった手口を想定すると、利用者にとっては深刻な影響が考えられると思います。

2.偽アクセスポイントへの対策

では私たち利用者は何に気を付ければよいのでしょうか?私なりにサイトや関連書籍から調べてみました。

2-1.デバイスを最新の状態に保つ

セキュリティの観点から考えると、デバイスファームウエアやOS、アプリケーションを常に最新のバージョンに保つのが最初の一歩だと思います。常用しているアプリケーションが動かなくなることを懸念してアップデートを見送る利用者も見受けられます。気持ちはよくわかるのですが、事前に別デバイスやクラウドへ環境丸ごとバックアップを取るなどしておくことで、アップデート後のリスクを軽減できます。

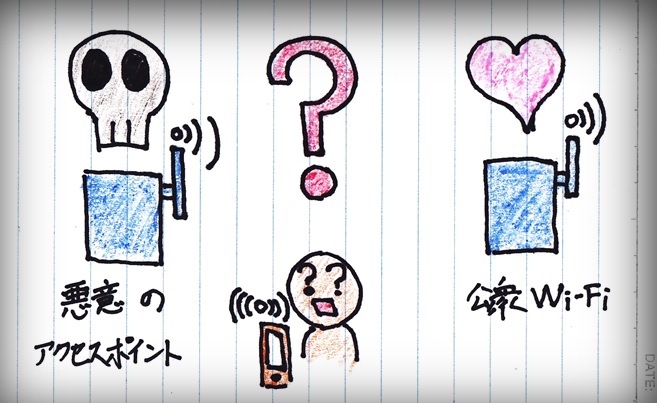

2-2.身元不明なアクセスポイントには繋がない

外出した際は身元不明なアクセスポイントには接続しない事が重要です。そうは言ってもこれこそ「言うは易し行うは難し」で、問題はアクセスポイントの真偽を見分けられるか?という点ですが、現実としてアクセスポイントを偽装することは容易であり、見分けるのは非常に困難だと思います。

デバイスの自動接続の設定内容次第では、利用者自身が判断する間もないまま勝手に怪しいアクセスポイントに接続されてしまうことも考えられます。極論かもしれませんが、アクセスポイントの真偽を判別することが困難である以上、外出先ではWi-Fi接続設定をオフにして全く利用しないのも選択の一つであるように感じます。

2-3.SSL/TLS接続のサイトを利用する

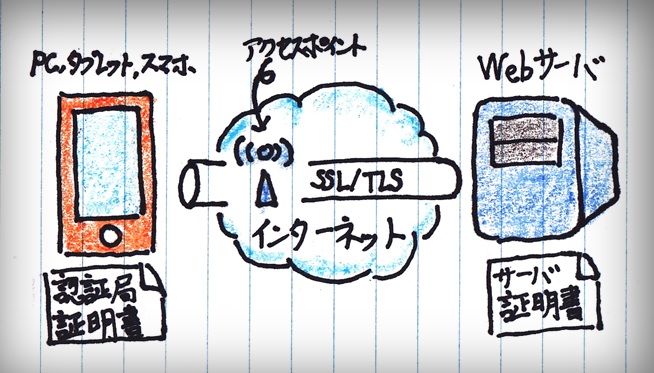

SSL/TLS接続、いわゆるhttps通信なら、盗聴されても内容を見られる可能性は非常に低いと考えられます。※アクセスポイント内部でhttp通信、https通信のデータがそれぞれ実際にどのように見えるかは次回以降試します。

最近では個人情報を扱うサイトはほとんどhttps通信が実装されています。暗号化されていないhttp通信で重要な情報を送信しないように注意することが大切だと思います。また、https通信は暗号化による情報の隠蔽だけでなく、電子署名による改ざん検知や認証局証明書、サーバ証明書によるサーバ認証が大きな役割を果たします。

2-4.VPNサービスを利用する

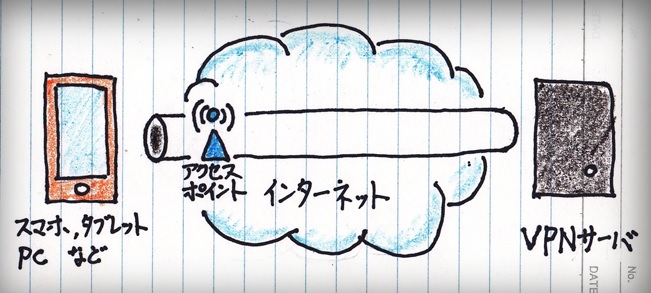

VPNとは、公衆回線であるインターネットを、仮想的にプライベートネットワークのように利用する技術です。VPNを大きく分けると「インターネットVPN」や「IP-VPN」、「広域イーサーネット」などがありますが、私たちがプライベートで利用するVPNは、ほとんどのケースで「インターネットVPN」になります。

「インターネットVPN」はセキュリティは弱い反面、費用が安くすみます。具体的な例として、バンドルされているVPN設定や何らかのVPNサービスアプリを利用し、スマホからVPNサービスを利用した場合、VPNサーバとデバイスとの接続が暗号化され、トンネリングされることよって情報の機密性が保たれることになります。

3.VPNについて思うこと

VPNサービスを利用するということは、VPNサーバと接続をするということになります。ですので、サーバの管理者は利用者がやり取るする情報を、その気になればすべて閲覧することが出来てしまいますので、管理者の技術とモラルをどれだけ信用できるかが「利用する/しない」の重要なポイントになると思います。

よってこれらのサービスを利用する場合は、「無料だから」「聞きなじみのある会社が展開するものだから」といった安易な判断基準で飛びつくのではなく、「誰(どんな組織)が何のために提供していて、情報をどのように扱っているか」を、利用規約などでよく確認して、納得の上で利用するべきだと感じます。情報セキュリティの世界においては、あらゆる物事を懐疑的な視点で考えてみる事も重要です。

4.まとめ

筆者の独断と偏見で恐縮ですが、公衆Wi-Fiを利用する際の心構えを素人なりに考えてみました。

- デバイスのOS、アプリケーションのバージョンは最新にしておく。

- 悪意のアクセスポイントは見分けが困難。これらに接続してしまう可能性は留意すること。

- 個人情報を送受信しないこと。メールやメッセージなど、自動的に受信するアプリケーションは手動受信への切替えも検討すること。

- 止むを得ず重要情報のやりとりを行う場合、信用できる組織や個人が提供する、SSL/TLSで保護されたサイトやサービスを利用する。

- VPNサービスについては、提供元の身元や利用規約はよく確認し納得の上で利用すること。

どうでしょう。筆者は調べれば調べるほど、公衆Wi-Fiを避けたいというのが正直な感想です。

救いになるかは解りませんが、偽Wi-Fiアクセスポイントを設置するには攻撃者が直接現地に赴き、人目を気にしながら行動を起こす必要があったり、物理的に特定の範囲の人しか対象にならないという特徴があります。攻撃者にとってはハイリスク・ローリターンな側面もあり、効率的とは言い難いという見解もあり、もしかするとフィッシングサイトを立上るなどの攻撃の方が"効率的"なのかもしれません。